Phần mềm độc hại cho di động : Android Spyware SMSVova trên Google Play

Android Spyware SMSVova found on Google Play Store.

Những nỗ lực liên tục của các nhà mạng để tìm kiếm phần mềm độc hại, như của nhóm Zscaler ThreatLabz đã bắt gặp một ứng dụng rất đáng ngờ trên Cửa hàng Google Play của Hoa Kỳ đã được tải xuống từ một đến năm triệu lần kể từ năm 2014.

Sau khi phân tích,Zscaler ThreatLab tìm thấy nó là một Spyware dựa trên tin nhắn SMS , Có thể ăn cắp và chuyển vị trí của nạn nhân sang kẻ tấn công trong thời gian thực.

Google đã xóa ứng dụng này khỏi cửa hàng Google Play Store sau khi nhận được thông tin và kiểm tra lại những gì mà Zscaler đã báo cáo về SMSVova cho nhóm bảo mật của Google.

Trang Cửa hàng Google Play cho ứng dụng cụ thể này đã hiển thị ảnh chụp màn hình trống, điều này có vẻ như không phổ biến ? Không có mô tả thích hợp cho ứng dụng . Trừu tượng:

Ứng dụng này cập nhật và cho phép các tính năng vị trí đặc biệt", nhưng không đề cập đến khả năng gián điệp của nó.

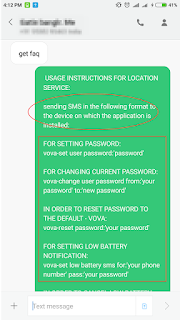

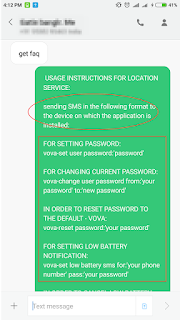

Đoạn mã này được thiết kế để tìm các tin nhắn SMS gửi đến với một cú pháp cụ thể, trong đó tin nhắn nên có nhiều hơn 23 ký tự và nên chứa "vova-" trong cơ thể SMS. Nó cũng quét một thông điệp có chứa "get faq."

Đoạn mã này được thiết kế để tìm các tin nhắn SMS gửi đến với một cú pháp cụ thể, trong đó tin nhắn nên có nhiều hơn 23 ký tự và nên chứa "vova-" trong cơ thể SMS. Nó cũng quét một thông điệp có chứa "get faq."

Chức năng này được hiển thị trong ảnh chụp màn hình dưới đây:

Chúng tôi đã gặp một Trojan Remote Access có tên là "DroidJack", sử dụng mã chính xác từ ứng dụng trong phân tích này để lấy cắp vị trí của nạn nhân.

Những nỗ lực liên tục của các nhà mạng để tìm kiếm phần mềm độc hại, như của nhóm Zscaler ThreatLabz đã bắt gặp một ứng dụng rất đáng ngờ trên Cửa hàng Google Play của Hoa Kỳ đã được tải xuống từ một đến năm triệu lần kể từ năm 2014.

Sau khi phân tích,Zscaler ThreatLab tìm thấy nó là một Spyware dựa trên tin nhắn SMS , Có thể ăn cắp và chuyển vị trí của nạn nhân sang kẻ tấn công trong thời gian thực.

Ứng dụng này tuyên bố cung cấp cho người dùng quyền truy cập vào bản cập nhật phần mềm Android mới nhất, đang được sử dụng để theo dõi vị trí địa lý chính xác của người dùng, có thể đã được sử dụng cho bất kỳ một số lý do độc hại nào.

Chi tiết cơ bản:

Tên: Cập nhật Hệ thống

Số lần tải xuống: 1.000.000 - 5.000.000

Ứng dụng mô tả chính nó như là một "Cập nhật Hệ thống"(update system). Sau khi đọc các bài đánh giá ứng dụng, rõ ràng là có một số người dùng đã bị lừa bởi ứng dụng, vì nghĩ rằng nó sẽ cung cấp cho họ khi có bản phát hành Android mới nhất.

Ngoài các nhận xét, còn có các chỉ số khác làm tăng nghi ngờ

Bao gồm:

Sau khi phân tích, chúng tôi tìm thấy ứng dụng này là một loại phần mềm gián điệp. Chúng tôi cũng viết blog về một trường hợp tương tự hồi đầu năm nay.

Có nhiều biến thể phần mềm gián điệp xuất hiện trên Cửa hàng Google Play, chẳng hạn như Cell Tracker, nhưng các ứng dụng hợp pháp là rõ ràng theo ý định của chúng và có các mục đích cụ thể để theo dõi thiết bị của người dùng.

Ứng dụng trong phân tích này SMSVova miêu tả chính nó như một bản cập nhật hệ thống và không đề cập đến trong mô tả của nó về việc theo dõi nạn nhân. Như được thể hiện trong ảnh chụp màn hình dưới đây, nó không đề cập đến việc nó sẽ gửi thông tin vị trí cho bên thứ ba. Cũng lưu ý các ảnh chụp màn hình bị thiếu (hoặc trống):

Chi tiết về kỹ thuật:

Ngay sau khi người dùng cố gắng để bắt đầu lên các ứng dụng, nó đột ngột (quits) thoát ra với các tin nhắn: "Thật không may, Update Service đã ngừng lại." Tại thời điểm này, ứng dụng có khả năng tự ẩn mình khỏi màn hình chính.

Mặc dù thông báo lỗi, phần mềm gián điệp thiết lập một dịch vụ Android và người nhận phát sóng:

- MyLocationService: Tìm vị trí cuối cùng được biết đến

- IncomingSMS (Người nhận): Quét tin nhắn SMS gửi đến

Nhiệm vụ chính của MyLocationService là tìm vị trí được biết gần nhất của người dùng và thiết lập nó trong Shared Preferences. Sở thích chia sẻ là một trong nhiều cách mà Android lưu trữ dữ liệu của ứng dụng.

Tin nhắn gửi đến

Đoạn mã này được thiết kế để tìm các tin nhắn SMS gửi đến với một cú pháp cụ thể, trong đó tin nhắn nên có nhiều hơn 23 ký tự và nên chứa "vova-" trong cơ thể SMS. Nó cũng quét một thông điệp có chứa "get faq."

Đoạn mã này được thiết kế để tìm các tin nhắn SMS gửi đến với một cú pháp cụ thể, trong đó tin nhắn nên có nhiều hơn 23 ký tự và nên chứa "vova-" trong cơ thể SMS. Nó cũng quét một thông điệp có chứa "get faq."

Một khi phần mềm gián điệp đã được cài đặt trên thiết bị của nạn nhân, kẻ tấn công có thể gửi một tin nhắn SMS "get faq" và phần mềm gián điệp này sẽ đáp ứng với một bộ lệnh.

Như đã thấy trong hướng dẫn ở trên, kẻ tấn công cũng có thể đặt cảnh báo vị trí khi pin của nạn nhân đang ở mức thấp. Kẻ tấn công có thể đặt mật khẩu cho phần mềm gián điệp này, nhưng nó cũng có thể được truy cập bằng mật khẩu mặc định (mật khẩu mặc định: Vova).

Khi số điện thoại và mật khẩu đã được thiết lập, phần mềm gián điệp bắt đầu quá trình được thiết kế để gửi vị trí thiết bị cho kẻ tấn công.

Chức năng này được hiển thị trong ảnh chụp màn hình dưới đây:

Hành vi dựa trên tin nhắn SMS và sự phát sinh ngoại lệ ở giai đoạn khởi động ban đầu có thể là lý do chính tại sao không có công cụ chống virus nào trên VirusTotal phát hiện ứng dụng này tại thời điểm phân tích.

Ứng dụng này đã trốn tránh việc phát hiện của Google trong một thời gian dài, điều này rõ ràng vì chúng ta có thể thấy ứng dụng được cập nhật lần cuối vào tháng 12 năm 2014. Nhưng thời gian trôi đi này không có nghĩa là ứng dụng hoặc chức năng của nó đã chết.

Chúng tôi đã gặp một Trojan Remote Access có tên là "DroidJack", sử dụng mã chính xác từ ứng dụng trong phân tích này để lấy cắp vị trí của nạn nhân.

Hình ảnh dưới đây cho thấy đoạn mã chính xác được tìm thấy trong DroidJack:

Có rất nhiều ứng dụng trên Cửa hàng Google Play hoạt động như một phần mềm gián điệp; Ví dụ như những người theo dõi tin nhắn SMS của người phối ngẫu hoặc tìm địa điểm của trẻ em cho các bậc cha mẹ có liên quan. Tuy nhiên, những ứng dụng này nêu rõ mục đích của họ, đó không phải là trường hợp với ứng dụng mà chúng tôi đã phân tích cho báo cáo này. Nó thể hiện bản thân nó như một bản cập nhật hệ thống, khiến người dùng hiểu lầm họ đang tải xuống Bản cập nhật Hệ thống Android.

Zscaler ThreatLabZ tiến hành nghiên cứu liên tục về các phần mềm độc hại di động mới và đang phát triển để bảo vệ khách hàng Zscaler trên toàn thế giới.

Comments

Post a Comment